Schutzbedarfsanalyse für alle Assets

Mit Leno führen Sie die Schutzbedarfsanalyse für den gesamten Informationsverbund strukturiert, nachvollziehbar und flexibel durch. Schutzbedarfe werden systematisch von Informationsobjekten über Geschäftsprozesse bis hin zu Anwendungen abgeleitet, vererbt und bei Bedarf gezielt angepasst.

Warum eine Schutzbedarfsanalyse für den gesamten Informationsverbund entscheidend ist

- Schutzbedarfe werden isoliert und nicht verbundweit bestimmt

- Informationsobjekte, Prozesse und Anwendungen sind nicht konsistent verknüpft

- Unterschiedliche Maßnahmen bei Assets mit demselben Schutzbedarf

- Schutzbedarfe werden mehrfach und manuell ermittelt

- Vererbungslogiken fehlen oder sind nicht transparent

- Abweichungen sind nicht dokumentiert oder begründet

- Änderungen im Informationsverbund werden nicht systematisch berücksichtigt

- Bewertungen müssen auf mehreren Ebenen nachgezogen werden

- Ergebnisse sind bei Prüfungen schwer belastbar

%201.png)

Wie Leno die Schutzbedarfsanalyse für den Informationsverbund unterstützt

- Bestimmung des Schutzbedarfs für Informationsobjekte als fachliche Grundlage

- Bewertung entlang definierter Kriterien wie Vertraulichkeit und Integrität von Daten

- Einheitliche Ausgangsbasis für den gesamten Informationsverbund

- Zuordnung von Informationsobjekten zu Geschäftsprozessen

- Automatische Vererbung des Schutzbedarfs auf Prozesse

- Möglichkeit zur bewussten Anpassung durch den jeweiligen Prozessverantwortlichen

- Flexible Definition von Schutzbedarfs-Szenarien

- Bewertung unterschiedlicher Bedrohungs- und Ausfallszenarien

- Anpassbare Logik je nach regulatorischen oder organisatorischen Anforderungen

%20%202%20(1).png)

Warum lässt sich die Schutzbedarfsanalyse mit Leno effizienter umsetzen

Viele Organisationen betrachten Schutzbedarfe nur isoliert oder nutzen starre Methoden. Leno verbindet Struktur, Automatisierung und Flexibilität für den gesamten Informationsverbund.

Andere Tools

.png)

.png)

.png)

Wichtige Fragen zur Schutzbedarfsanalyse im Informationsverbund

1. Was ist die Leno?

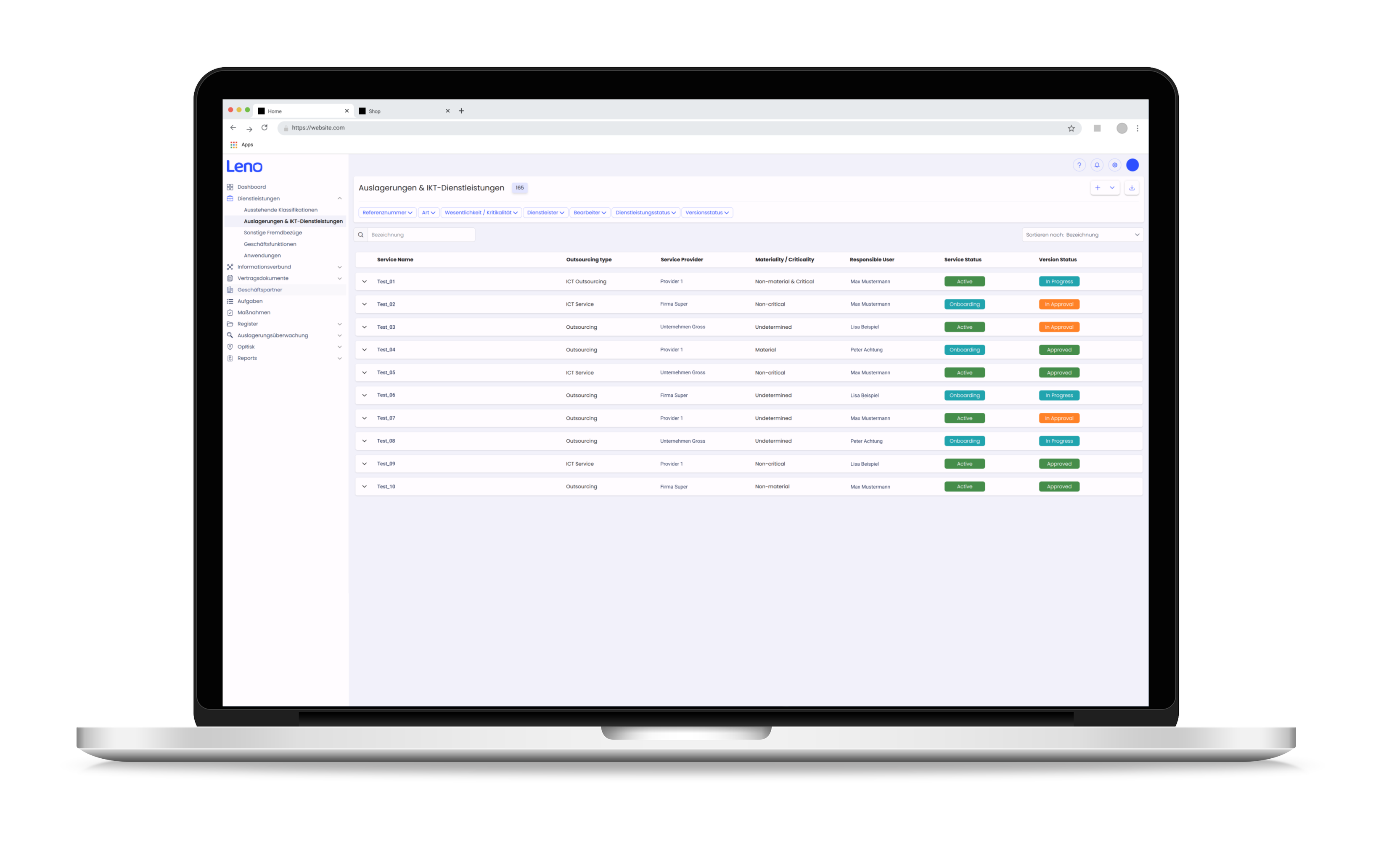

Leno ist eine modulare Plattform für Governance, Risk & Compliance (GRC), die Unternehmen bei der Automatisierung und Digitalisierung von Compliance- und Risikomanagement-Prozessen unterstützt. Mit Leno etablieren Sie Auslagerungsmanagement, Vertragsmanagement, Informationssicherheit und BCM etablieren.

2. Welche Module bietet Leno?

Leno ist modular, integriert und automatisiert.

Aktuell stehen folgende Module zur Verfügung:

- Leno TPRM – für Third Party Risk Management und Auslagerungsmanagement

- Information Security & Resilience (ISR) – für Informationssicherheitsmanagement und Business Continuity Management (BCM)

- Leno CLM – für Vertragsmanagement

Alle Module greifen nahtlos ineinander und bilden gemeinsam ein ganzheitliches Governance-, Risk- und Compliance-Management (GRC) ab.

3. Wie ist die Leno Plattform technisch aufgebaut?

Leno ist eine webbasierte Cloud-Plattform, entwickelt nach modernen Sicherheits- und Architekturstandards. Die Lösung ist skalierbar, mandantenfähig und kann flexibel an Ihre internen Strukturen, Prozesse und Berechtigungen angepasst werden.

4. Ist Leno sicher?

Ja. Sicherheit steht bei Leno an oberster Stelle. Die Plattform erfüllt höchste Anforderungen an Datenschutz, Informationssicherheit und Compliance. Alle Daten werden verschlüsselt gespeichert und übertragen, und das Hosting erfolgt in zertifizierten Rechenzentren innerhalb der EU.

5. Kann Leno in bestehende Systeme integriert werden?

Ja. Über standardisierte Schnittstellen (APIs) kann Leno problemlos in bestehende Systeme wie ERP-, GRC- oder CMS-Lösungen integriert werden. Damit lassen sich Daten für Dienstleister, Verträge und Risiken effizient synchronisieren.

6. Ist Leno mehrsprachig verfügbar?

Ja. Die Plattform unterstützt standardgemäß Deutsch und Englisch. Weitere Sprachen können auf Anfrage ergänzt werden.

7. Wie erfolgt die Benutzerverwaltung?

Kunden authentifizieren sich über Single Sign-On (SSO).Leno bietet eine rollenbasierte Benutzer- und Rechteverwaltung, mit der sichergestellt wird, dass Ihr Berechtigungskonzept automatisch abgebildet wird.

8. Welche Unterstützung bietet Leno beim Onboarding und Support?

Unsere Experten begleiten Sie von der Einführung bis zum produktiven Betrieb. Wir bieten Schulungen, technische Unterstützung und laufenden Support, um eine reibungslose Nutzung der Plattform sicherzustellen. Auf Wunsch übernehmen wir auch die initiale Datenmigration und Konfigurationen, sofern notwendig.

9. Wird Leno regelmäßig aktualisiert?

Ja. Leno wird kontinuierlich weiterentwickelt. Regulatorische Änderungen, Optimierungen und neue Funktionen werden regelmäßig bereitgestellt, sodass Sie immer auf dem neuesten Stand bleiben.

10. Welche Vorteile bietet Leno gegenüber anderen GRC-Plattformen?

- Hoher Automatisierungsgrad durch KI- Modularer Aufbau

und flexible Erweiterbarkeit

- Schnelle Implementierung und intuitive Benutzeroberfläche

- Regulatorische Expertise direkt in der Software abgebildet

- Hosting & Support aus Deutschland

Sie bestimmt den Schutzbedarf von Informationsobjekten, Geschäftsprozessen und Anwendungen im Zusammenhang und stellt eine konsistente Bewertung über alle Ebenen sicher.

Sie bestimmt den Schutzbedarf von Informationsobjekten, Geschäftsprozessen und Anwendungen im Zusammenhang und stellt eine konsistente Bewertung über alle Ebenen sicher.

Informationsobjekte bilden die fachliche Grundlage. Ihr Schutzbedarf bestimmt die Kritikalität der Prozesse und Anwendungen, die diese Informationen verarbeiten.

Informationsobjekte bilden die fachliche Grundlage. Ihr Schutzbedarf bestimmt die Kritikalität der Prozesse und Anwendungen, die diese Informationen verarbeiten.

Der Schutzbedarf wird von Informationsobjekten auf Prozesse und von dort auf Anwendungen vererbt. Anpassungen sind bewusst, nachvollziehbar und dokumentiert möglich.

Der Schutzbedarf wird von Informationsobjekten auf Prozesse und von dort auf Anwendungen vererbt. Anpassungen sind bewusst, nachvollziehbar und dokumentiert möglich.

Der Schutzbedarf von Anwendungen wird direkt durch den verantwortlichen Prozesseigentümer bestimmt - auf Basis der Prozessanforderungen.

Der Schutzbedarf von Anwendungen wird direkt durch den verantwortlichen Prozesseigentümer bestimmt - auf Basis der Prozessanforderungen.

Schadensszenarien beschreiben mögliche negative Auswirkungen, die entstehen, wenn Schutzziele wie Verfügbarkeit, Vertraulichkeit oder Integrität von Informationen verletzt werden.

Schadensszenarien beschreiben mögliche negative Auswirkungen, die entstehen, wenn Schutzziele wie Verfügbarkeit, Vertraulichkeit oder Integrität von Informationen verletzt werden.

Die Ermittlung des Schutzbedarfs von Informationen erfolgt risikoorientiert: Informationen, deren Beeinträchtigung hohe Auswirkungen auf das Unternehmen hätte, erfordern einen entsprechend höheren Schutzbedarf.

Im Rahmen der Analyse werden mögliche Szenarien bewertet, beispielsweise welche Folgen eintreten würden, wenn Informationen verloren gehen, manipuliert oder unbefugt offengelegt werden.